スマホの乗っ取りは、個人情報や機密データの漏洩など様々なリスクがあります。この記事では、スマホの乗っ取りのリスクについての詳細や対策法について解説します。不正アクセスから身を守るためにチェックするべきサインをご覧いただき、参考にしていただければ幸いです。

スマホの乗っ取りとは、悪意のある第三者がスマートフォンを不正に制御することです。乗っ取りにより、個人情報やアカウント・決済情報などの機密データが漏洩し、利用しているメールやSNSなどのアカウントまで乗っ取られるリスクがあります。乗っ取られないように日ごろから対処しておくことや、万が一乗っ取られたときにすぐに対処する方法を知っておくことも重要です。

スマホの乗っ取り手口には、フィッシング詐欺、悪質なアプリのインストール、不正なリンクのクリック、公衆Wi-Fiによるデータ漏えいなどがあります。具体的にはメールやSMSを通じて、銀行やサービス会社などを装った偽のウェブサイトへ誘導したり、悪質なアプリから情報を取得したりといった手口があります。また、FreeWi-Fiを利用してのデータ盗聴や攻撃もあります。手軽に利用できるサービスにはリスクも存在することに注意しましょう。

スマホが乗っ取られると、個人情報や機密データが盗まれ、不正なアクティビティが行われる可能性があります。また、悪意のあるプログラムやリンクを通じて他のデバイスにも感染が拡大するリスクもあります。また、例えばデバイスから会社の情報が漏えいした場合、個人や組織に対する詐欺や脅迫などの被害も発生する可能性があります。乗っ取りに気づいたら、個人で対処するだけでなく会社などの関係者にも迅速な連携が必要です。

スマホが乗っ取られたかをチェックするサインはいくつか挙げられます。例えば以下のような状態の場合は、注意が必要です。

・急激にバッテリーが消耗する

・ダウンロードした覚えのないアプリがある

・急に動作が遅くなった

・不審な広告表示がされている

・勝手にメッセージが送られている

・通信量が異常に増えている

・支払った覚えのない請求がある

・覚えのないパスワード変更がある

・セキュリティアプリが無効化されている

・覚えのないデバイスに接続されている

スマホが乗っ取られた可能性が高い場合、まずは重要なアカウントのパスワードを変更し、セキュリティソフトウェアを更新してスキャンしてください。ダウンロードした覚えのないアプリなど不審なアプリがあれば、すぐ削除することをおすすめします。重要なデータのバックアップができていれば、初期化も検討すると良いでしょう。状況の判断ができかねる場合は、信頼できる専門家に相談すること検討してください。

スマホの乗っ取りを防ぐためには、セキュリティソフトウェアをアップデートすること、不明なリンクや添付ファイルのクリックをしないこと、信頼性が不明なフリーWi-Fiの利用をしないこと、強力なパスワードや認証を使用すること、定期的なバックアップを行うこと、などの対策が有効です。また、不審なアプリのインストールは避けるように注意しましょう。セキュリティ意識の向上も重要です。二段階認証などの追加セキュリティ対策を有効にするなど、万が一の場合に備えた対策も必要です。

スマホが乗っ取られる理由は、サイバー犯罪への利用が主な目的に挙げられます。個人情報や金銭的利益を得るために、情報を取得する犯罪が近年非常に増えています。乗っ取られたスマホから、個人の機密情報や金融情報へのアクセス、不正な広告の表示、他のデバイスへの感染など、さまざまな目的に利用されます。さらに、乗っ取られたスマホを利用して他の攻撃を行うこともあります。

スマホの乗っ取りへの対策としてその他の対処におすすめなのが、オンライン追跡ツール「Spylix」です。

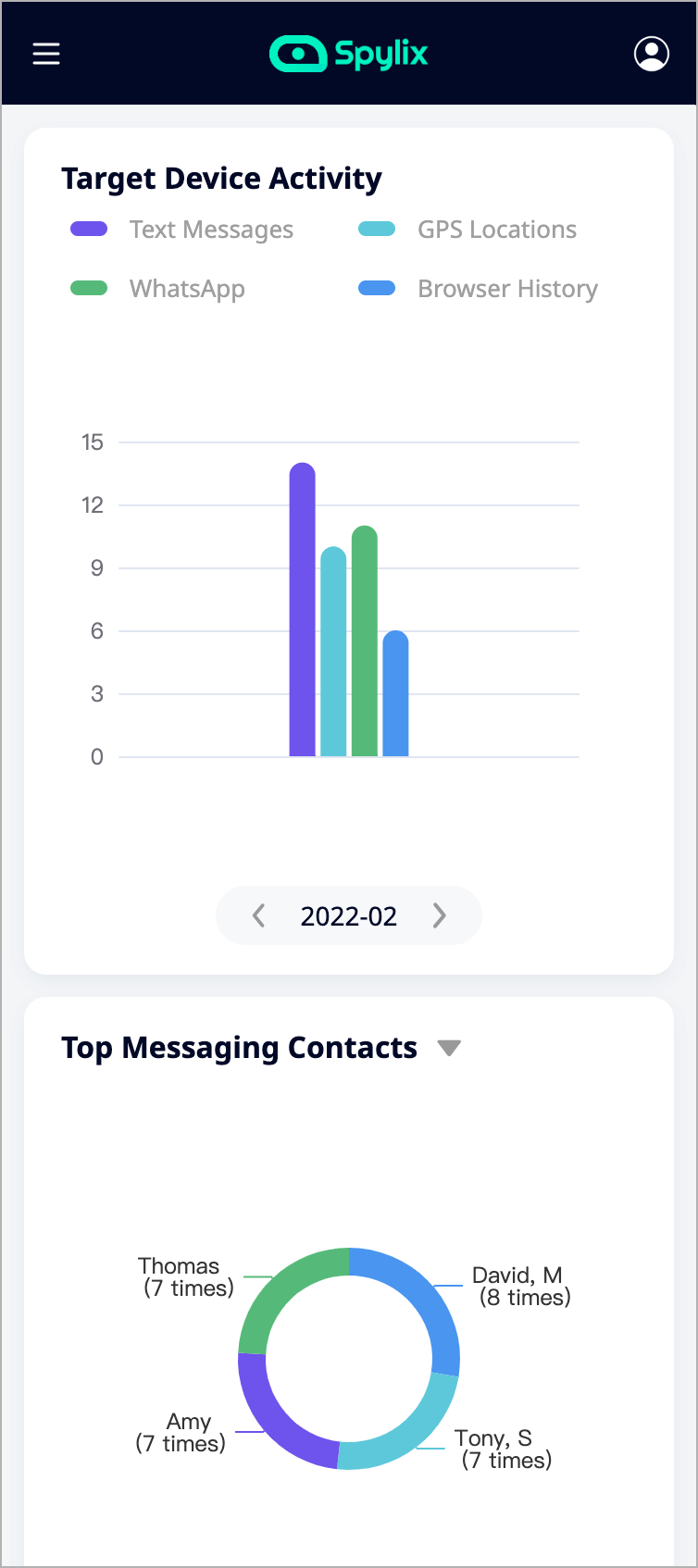

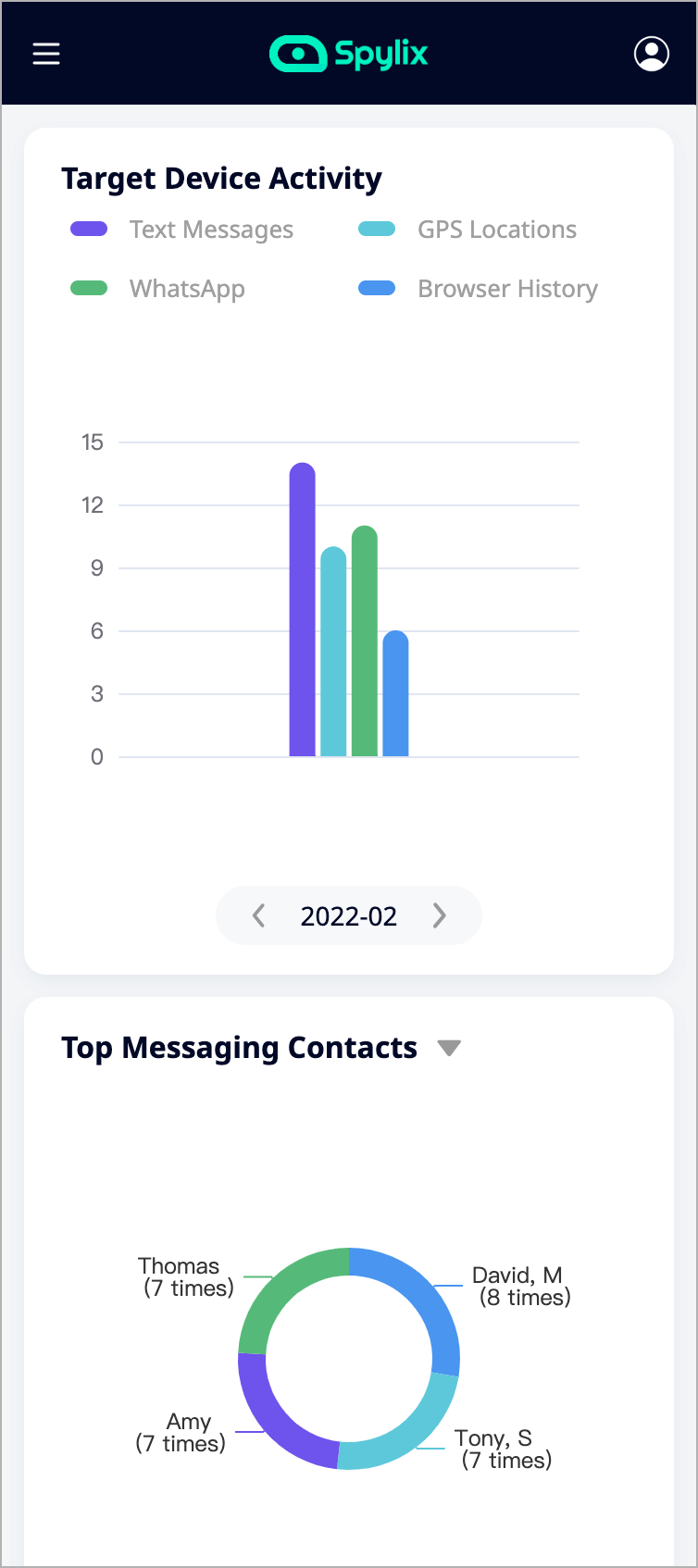

Spylixでは、スマホのすべての情報を常に管理できるため、不正なアプリや通信料の大幅な増加などを簡単に管理することができます。アンドロイド版Spylix、Spylix for iPhoneで、どのデバイスでも簡単な設定をするだけで利用可能です。

主要な機能は、テキストメッセージと17ものソーシャルアプリのチャットをモニタリングできること、通話の連絡先やインターネットアクティビティを分析・管理できることです。また、電話の位置情報も確認できます。

スマホを安全にハッキングする具体的な流れについてご紹介します。

手順1: 新規アカウントの作成

まずメールアドレスを入力し、無料でSpylixに登録します。

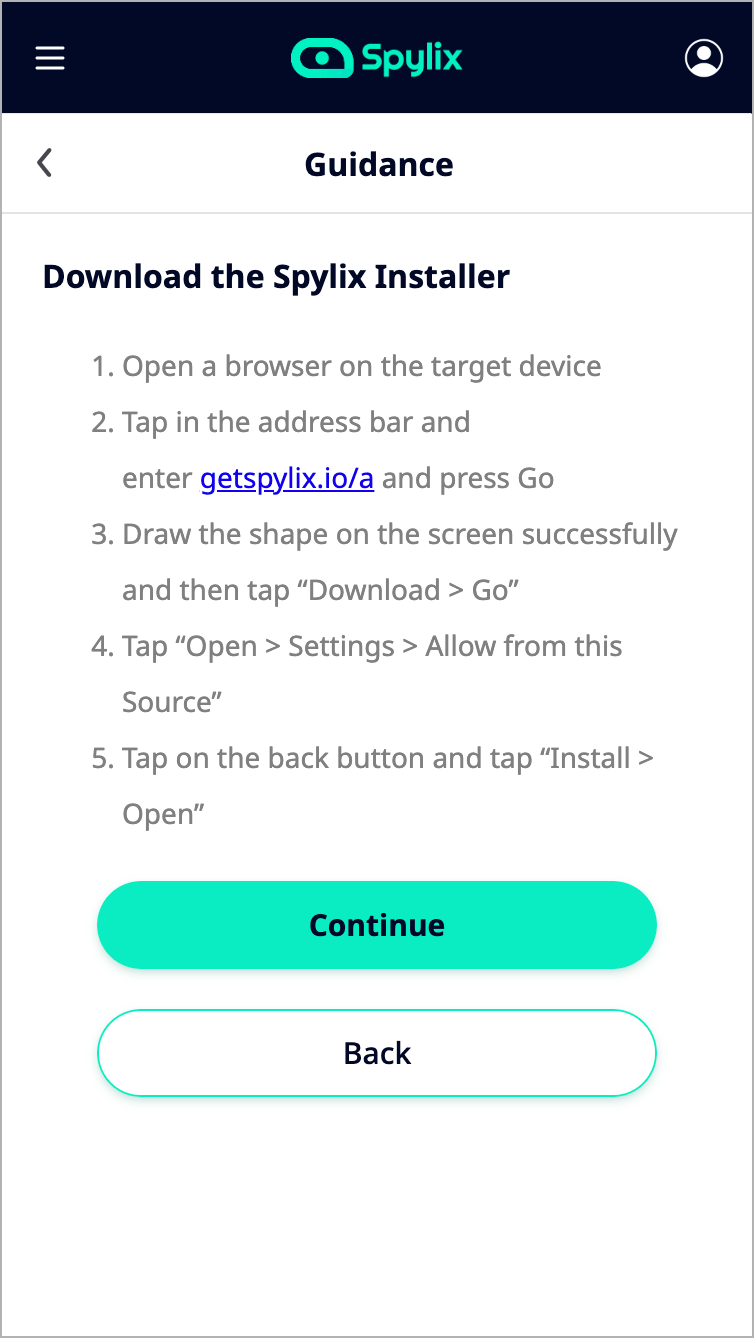

手順2: Androidでアプリをセットアップ

アカウントで共有されている手順に従い、Spylixインストーラーをダウンロードします。インストールしたら、「続行」をクリックします。

手順3: Androidスマホをハッキングする

デバイスの通信履歴などの情報を簡単に確認できるようになります。例えば、誰とメッセージすることが多いか・どのアプリを使うことが多いかなどを分析し情報を確認できます。

手順1: 新規アカウントの作成

まず、アカウントを作成します。Webサイトにメールアドレスを入力し、登録します。

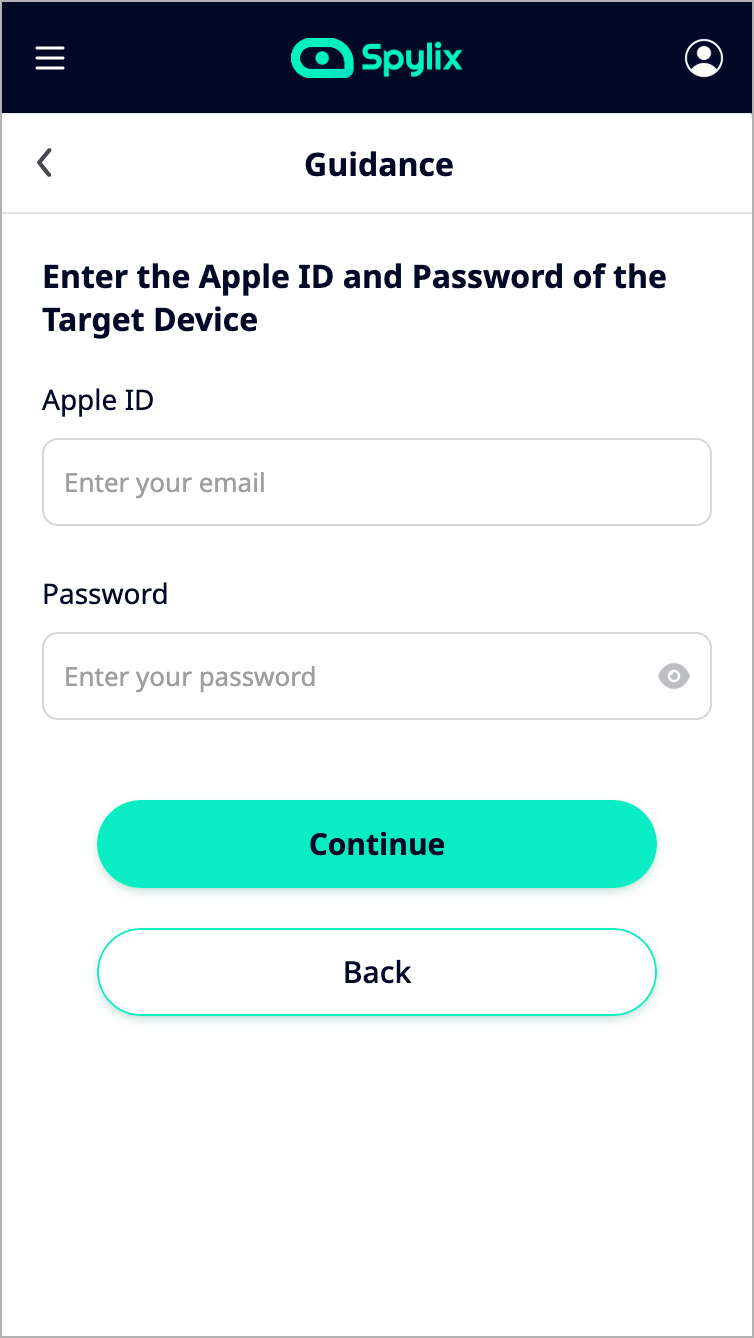

手順2: iCloud ログインの詳細を入力

次に、追跡するターゲットデバイスの iCloud ログインの詳細を入力し、「続行」をクリックします。

手順3: iPhoneをハッキングする

iPhoneの利用状況や位置情報の履歴など、デバイスに関するすべての情報を簡単に確認できます。例えば誰と連絡を取ることが多いか、どのアプリをよく使うかを閲覧できます。

Spylixを選ぶべき理由は二つ。一つ目は、バックグラウンドモードで動作するため、日常的な利用に大きな影響なく確認できることです。二つ目は、デバイスに関する幅広い情報を取得できることです。ダウンロード済みのアプリやチャットの内容、電話やメールの利用状況など、幅広い情報を取得できます。

スマホの乗っ取りを防ぐには、乗っ取りのサインを認識し、セキュリティ対策を強化することが重要です。不審なアプリやリンクに注意し、定期的なセキュリティチェックを行うようにしましょう。また万が一乗っ取られた場合は、迅速な対応をするようにしてください。