Das Thema Instagram hacken ist in der digitalen Welt von großer Relevanz, da Instagram eine der meistgenutzten Social-Media-Plattformen weltweit ist. Das Hacken von Instagram-Konten kann ernsthafte Datenschutzverletzungen bedeuten und Nutzer erheblich schädigen.

Es gibt verschiedene Methoden und Werkzeuge, die Hacker nutzen, um Zugriff auf fremde Instagram-Konten zu erlangen, darunter Phishing, das Ausnutzen von Sicherheitslücken und das Erraten schwacher Passwörter. Es gibt aber auch spezielle Tools, mit denen du auf Instagram-Accounts anderer zugreifen kannst.

Dieses Thema zu verstehen, ist wichtig, um sich effektiv schützen zu können. Daher ist es entscheidend, sich über die neuesten Sicherheitsmaßnahmen zu informieren und zu verstehen, wie man sein eigenes Konto vor unbefugtem Zugriff schützt.

Insta hacken bezieht sich auf den unbefugten Zugriff auf Instagram-Konten durch Dritte. Hacker nutzen verschiedene Techniken, um Zugang zu erhalten, wie Phishing-Angriffe, die Ausnutzung von Software-Schwachstellen, oder das Erraten einfacher Passwörter.

Ziel von einem Instagram Hack kann es sein, persönliche Daten zu stehlen, Spam zu verbreiten oder die Kontrolle über den Account zu übernehmen. Solche Aktionen verletzen die Privatsphäre und können zu ernsthaften Sicherheitsproblemen führen. Daher ist es wichtig, starke Passwörter zu verwenden, regelmäßig Sicherheitseinstellungen zu überprüfen und Vorsicht bei unbekannten Links oder Anfragen zu walten.

Das Hacken eines Instagram-Accounts kann aber auch für diejenigen attraktiv erscheinen, die damit zum Beispiel ihren Partner oder ihre Kinder überwachen wollen. Häufig geht es dabei um den Verdacht der Untreue oder um Sicherheitsbedenken.

Technisch gesehen ist es möglich, Instagram online zu hacken, allerdings sollte man dabei im Hinterkopf behalten, dass dies illegal ist und gegen die Nutzungsbedingungen von Instagram verstößt. Online-Tools oder Websites, die behaupten, Instagram-Konten hacken zu können, nutzen oft betrügerische Methoden wie Phishing, um an Anmeldedaten zu gelangen.

Solche Aktivitäten können schwere Konsequenzen nach sich ziehen, einschließlich rechtlicher Maßnahmen. Aus ethischer und rechtlicher Sicht ist es wichtig, auf sichere Praktiken zu setzen, wie die Stärkung der eigenen Account-Sicherheit durch starke Passwörter, Zwei-Faktor-Authentifizierung und Vorsicht bei verdächtigen Links oder Anfragen. Das Hacken von Accounts ohne Zustimmung ist grundsätzlich abzulehnen.

Gerechtfertigt ist die Überwachung fremder Konten nur in bestimmten Situationen. Diese wären zum Beispiel:

- Elterliche Aufsicht: Eltern dürfen die Aktivitäten ihrer minderjährigen Kinder überwachen, um sie vor potenziellen Gefahren im Internet zu schützen.

- Einvernehmliche Überwachung: Alle Beteiligten haben ihr Einverständnis gegeben, beispielsweise in einem Arbeitsumfeld, wo Mitarbeiter wissen, dass ihre Geräte überwacht werden.

- Notfallsituationen: In Situationen, wo ein unmittelbares Risiko für die Sicherheit oder das Wohl einer Person besteht, kann die ebenfalls Nutzung gerechtfertigt sein.

An dieser Stelle soll noch einmal betont werden, dass ein Insta Hack oder der von jeglichen anderen Online-Konten ohne die Zustimmung der betroffenen Person illegal und unethisch ist. Stattdessen können Überwachungstools wie Spylix legal verwendet werden, um beispielsweise die Aktivitäten von Kindern auf sozialen Medien mit deren Wissen und aus Sicherheitsgründen zu überwachen.

Wenn du einen Instagram Hacker finden willst, ist Spylix eine gute Option. Es ist ein Überwachungstool, das es ermöglicht, Aktivitäten auf verschiedenen Plattformen, einschließlich Instagram, zu verfolgen. Es bietet eine Reihe von Funktionen zur Überwachung von Nachrichten, Medieninhalten und Interaktionen auf Instagram. Deswegen möchten wir hier einen Abschnitt dem Thema “How to hack Instagram” widmen.

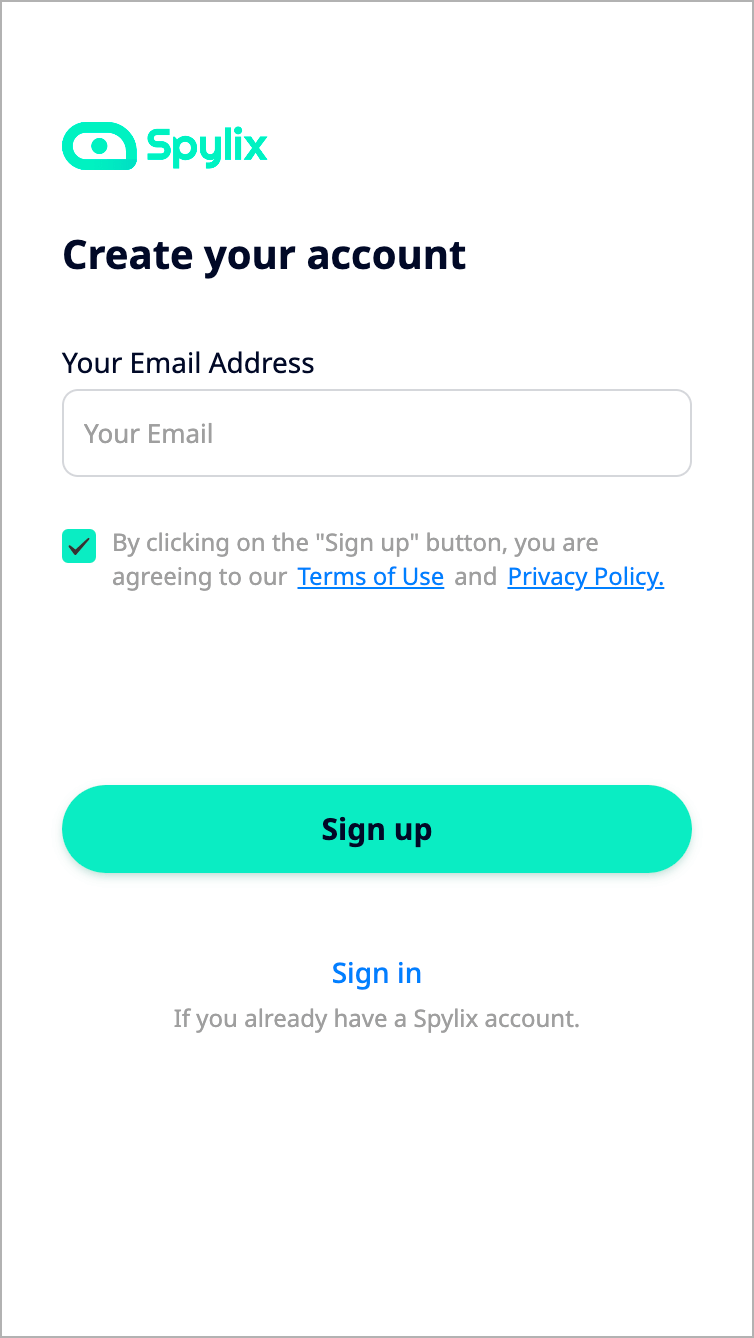

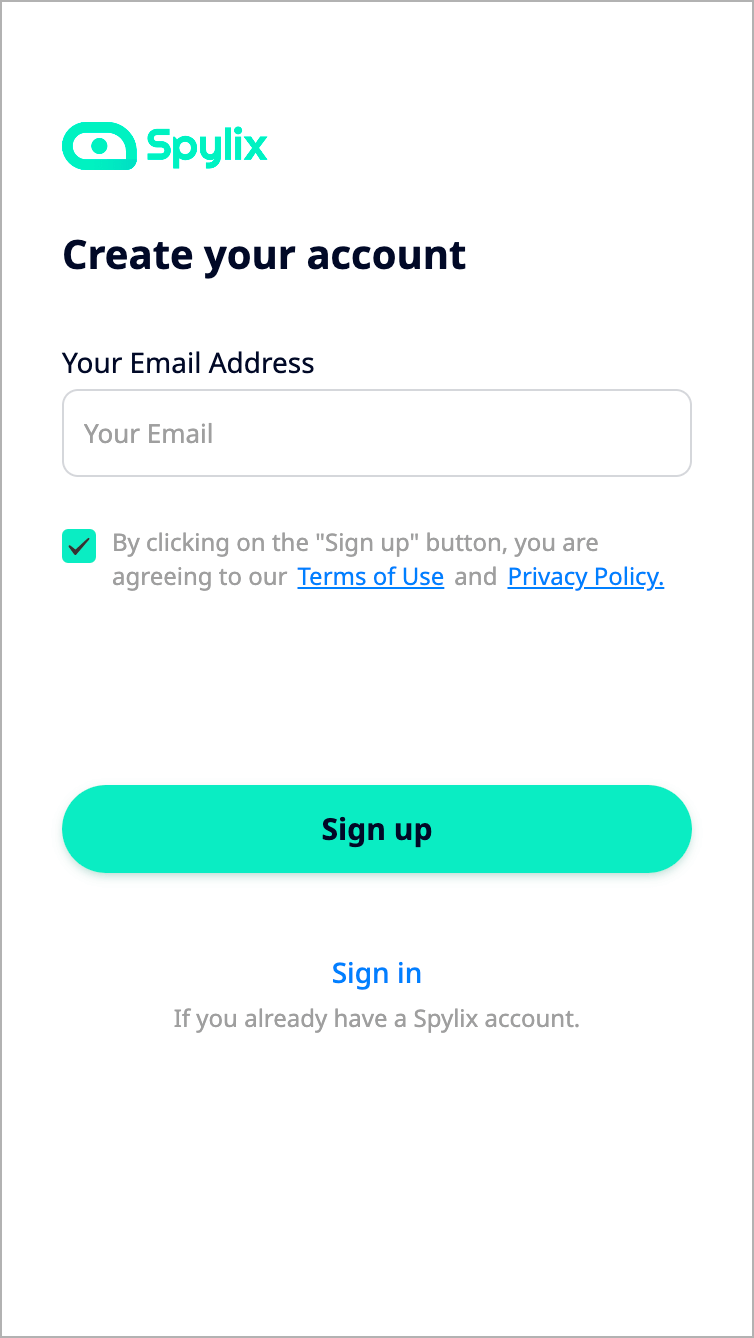

Schritt 1: Registrierung

Besuche die Spylix-Webseite und erstelle ein Konto mit einer gültigen E-Mail-Adresse. Wähle einen Abonnementplan, der deinen Bedürfnissen entspricht.

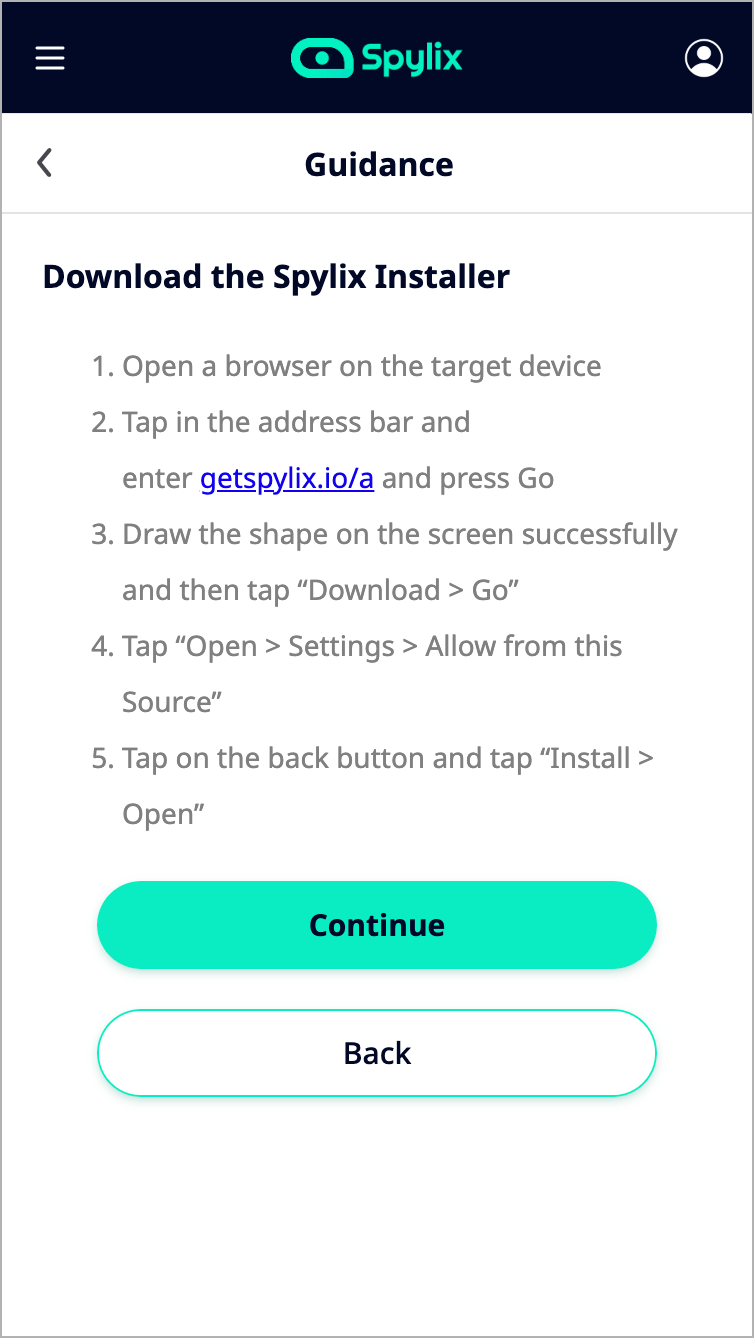

Schritt 2: Installation

Folge den Anweisungen zur Installation von Spylix auf dem Zielgerät.

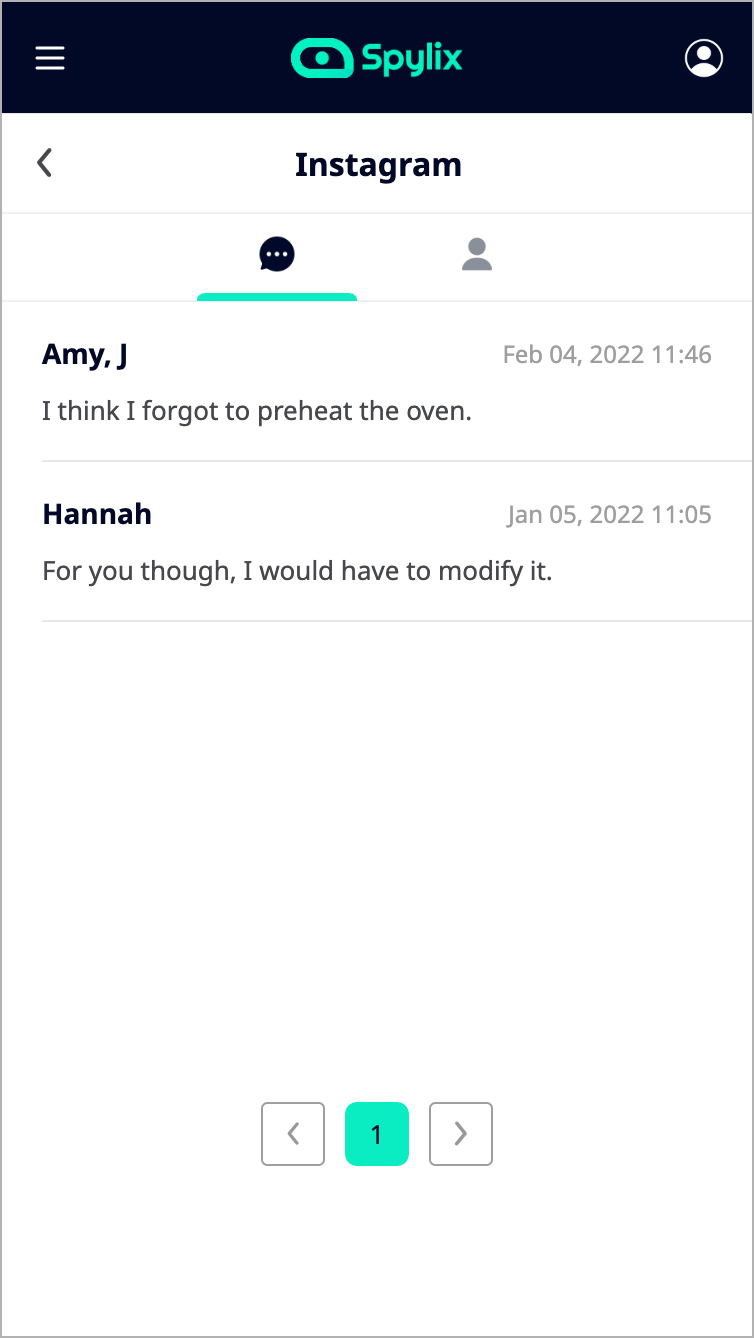

Schritt 3: Überwachung starten

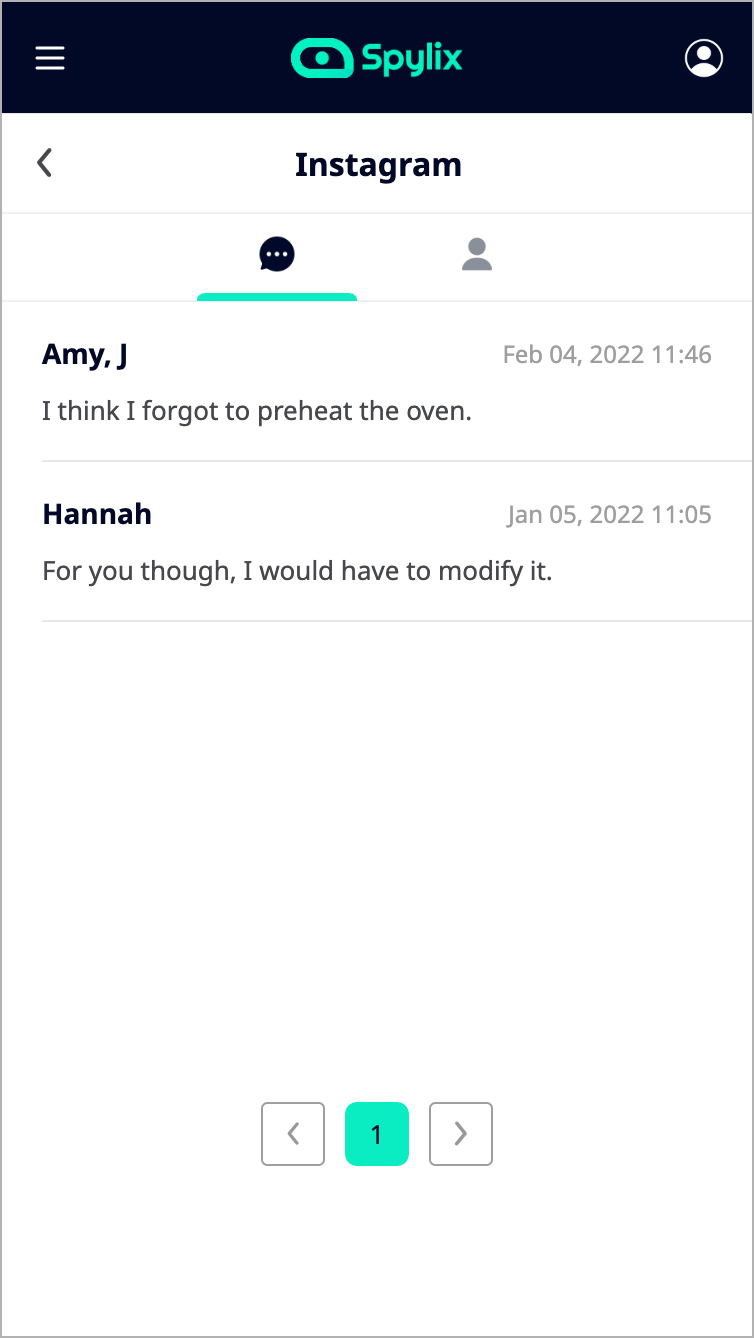

Logge dich in dein Spylix-Dashboard ein, um Zugriff auf die gesammelten Daten zu erhalten. Überwache die Instagram-Aktivitäten einschließlich Nachrichten und geposteten Inhalten, indem du unter dem Menüpunkt “Soziale Netzwerk” Instagram auswählst.

Schritt 1: Registrierung

Melde dich mit einer gültigen E-Mail-Adresse an, um ein Konto zu erstellen.

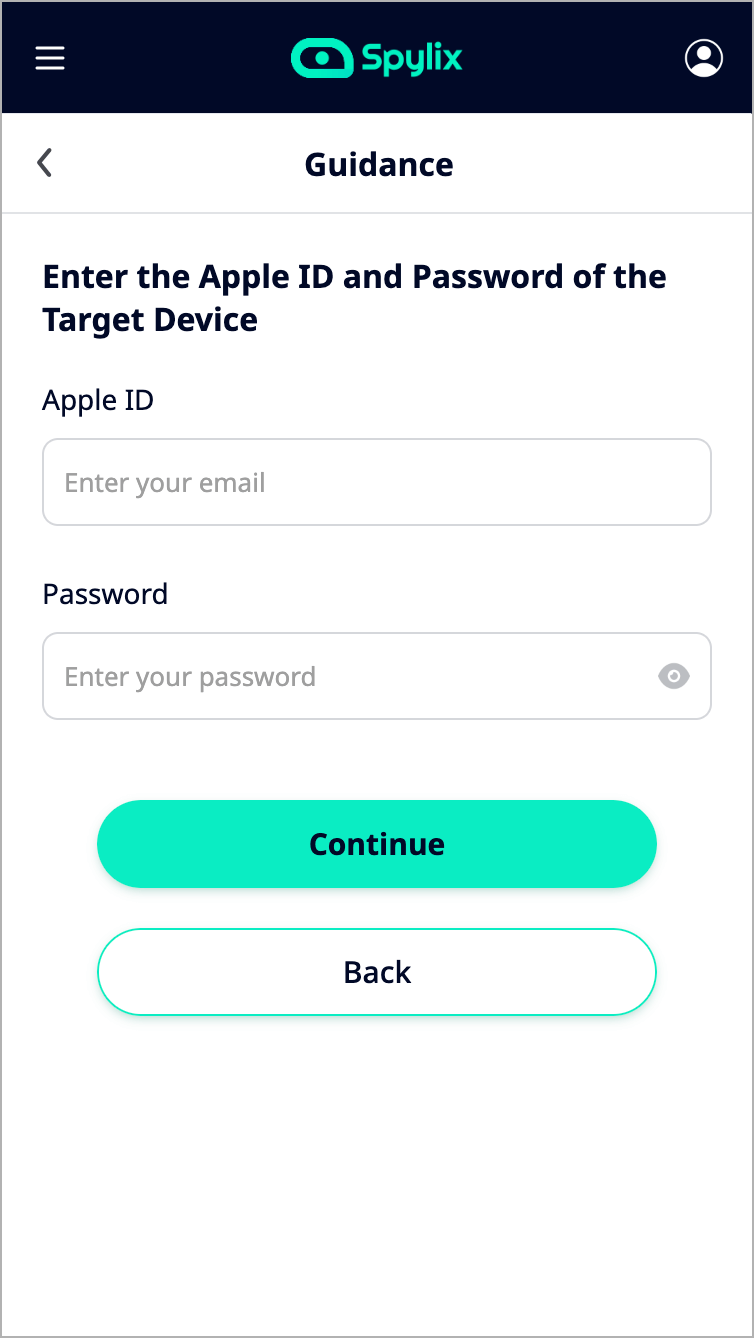

Schritt 2: App einrichten

Bei iOS-Geräten ist es nicht nötig, die App auf dem Zielgerät zu installieren. Es genügt, wenn du die iCloud-Daten des Zielgeräte eingibst. Folge zur Einrichtung einfach den Anweisungen auf dem Display.

Schritt 3: Überwachung starten

Logge dich ins Kontrollzentrum ein und wähle aus dem Menüpunkt “Soziale Netzwerke” Instagram aus. Schon kannst du mit der Überwachung von Nachrichten und Kontakten beginnen.

Spylix ist nicht nur ein Insta Hacker. Es sollte aber, genauso wie ähnliche Tools, immer verantwortungsvoll und im Einklang mit den lokalen Gesetzen verwendet werden, um die Privatsphäre und die Rechte aller Beteiligten zu respektieren.

Es gibt mehrere Gründe, warum Hacker Instagram mögen und es als attraktives Ziel empfinden. Zum Beispiel hat die Plattform über eine Milliarde aktive Nutzer, was sie zu einem vielversprechenden Angriffspunkt für verschiedene Arten von Cyberangriffen macht. Hier sind noch einige weitere Gründe, warum Instagram Hacker es auf diese Plattform abgesehen haben könnten:

- Erbeuten von persönlichen und finanziellen Informationen: Viele Nutzer teilen auf Instagram persönliche Informationen, die Hacker für Identitätsdiebstahl oder andere betrügerische Zwecke nutzen können. Außerdem verbinden einige ihre Instagram-Accounts mit monetären Diensten oder Online-Shopping-Plattformen, was bei einem Hack von Instagram Zugang zu finanziellen Ressourcen bietet.

- Erpressung und Betrug: Durch das Hacken von Instagram können Kriminelle Zugriff auf private Fotos und Nachrichten erhalten, die sie nutzen, um Nutzer zu erpressen. Außerdem ist es möglich, betrügerische Posts oder Nachrichten zu senden, um die Follower des gehackten Accounts zu täuschen.

- Verbreitung von Malware: Instagram kann als Plattform genutzt werden, um Links zu schädlicher Software zu verbreiten. Durch das Posten von Links oder das Versenden über Direktnachrichten verbreiten Hacker Malware, die darauf abzielt, noch mehr Informationen zu stehlen oder anderweitige Schäden zu verursachen.

- Einfluss und Reichweite: Ein gehacktes Konto mit vielen Followern bietet eine Plattform mit großer Reichweite, die für Propaganda oder kommerzielle Spam-Kampagnen missbraucht werden kann.

- Verkauf von Zugängen: Instagram-Konten mit vielen Followern sind auf dem Schwarzmarkt wertvoll. Hacker verschaffen sich Zugriff auf solche Konten und verkaufen sie dann die höchstbietenden Interessenten. Diese wiederum nutzen sie dann für Marketing oder weniger legitime Zwecke.

Um sich vor solchen Angriffen zu schützen, ist es wichtig, starke, einzigartige Passwörter zu verwenden, Zwei-Faktor-Authentifizierung zu aktivieren und wachsam gegenüber verdächtigen Aktivitäten oder Nachrichten auf der Plattform zu sein.

Um deinen Instagram-Account effektiv vor Hackern zu schützen, solltest du mehrere Sicherheitsmaßnahmen ergreifen. Sowohl starke Authentifizierungsmethoden als auch bewusstes Verhalten sollten hier ganz hoch im Kurs stehen:

- Verwendung eines starken Passworts: Verwende ein starkes, einzigartiges Passwort für deinen Instagram-Account. Es sollte aus einer Mischung aus Buchstaben, Zahlen und Sonderzeichen bestehen. Vermeide offensichtliche Passwörter wie Geburtsdaten oder einfache Abfolgen.

- Aktivierung der Zwei-Faktor-Authentifizierung (2FA): Aktiviere die Zwei-Faktor-Authentifizierung für deinen Account. Dies fügt eine zusätzliche Sicherheitsebene hinzu, da du neben deinem Passwort auch einen Code eingeben musst, der an dein Telefon gesendet wird.

- Überprüfung der Anmeldeaktivität: Überprüfe die Anmeldeaktivität, die Instagram im Sicherheitsbereich des Kontos anbietet, regelmäßig. Melde jegliche unbekannte oder verdächtige Aktivität sofort.

- Vorsicht bei Phishing-Versuchen: Sei vorsichtig bei Nachrichten oder E-Mails, die nach deinen Anmeldedaten fragen oder dich dazu auffordern, auf einen Link zu klicken. Überprüfe immer die Quelle dieser Nachrichten und klicke nicht auf Links von unbekannten oder nicht vertrauenswürdigen Absendern.

Die gängigsten Phishing Praktiken sind:

> E-Mail-Phishing: Betrüger senden E-Mails, die von legitimen Unternehmen zu stammen scheinen, um Benutzer dazu zu bringen, persönliche Daten preiszugeben.

> Spear-Phishing: Gezielte Angriffe auf Einzelpersonen oder Organisationen mit personalisierten Nachrichten, um spezifische Informationen zu erlangen.

> Whaling: Eine Form des Spear-Phishing, die sich auf hochrangige Ziele wie CEOs konzentriert.

> Smishing und Vishing: Betrug durch SMS (Smishing) oder telefonische Anrufe (Vishing), um sensible Informationen zu erlangen.

> Pharming: Umleitung von Nutzern auf gefälschte Websites durch Manipulation der DNS-Einstellungen.

- Begrenzung der Datenfreigabe: Passe deine Datenschutzeinstellungen an, um zu kontrollieren, wer deine Beiträge und Profilinformationen sehen kann. Vermeide es, zu viele persönliche Informationen zu teilen.

- Durchführung regelmäßiger Updates: Stelle sicher, dass sowohl deine Instagram-App als auch dein Betriebssystem immer auf dem neuesten Stand sind. Updates enthalten oft wichtige Sicherheitsverbesserungen. Software-Schwachstellen können ein Einfallstor für Hacker darstellen.

Software-Schwachstellen sind Fehler oder Mängel in einem Softwaresystem, die es Angreifern ermöglichen, die Kontrolle über ein System zu übernehmen, Daten zu stehlen oder Schaden anzurichten. Diese Schwachstellen können in der Programmierung, in der Systemkonfiguration oder im Design der Software entstehen. Sie werden oft durch unzureichende Sicherheitsprüfungen oder Übersehen von Sicherheitsrisiken während der Entwicklung verursacht.

- Verwendung von autorisierten Apps: Sei vorsichtig, welche Apps du mit deinem Instagram-Konto verbindest. Überprüfe regelmäßig die Liste der autorisierten Apps und entferne den Zugriff für solche, die du nicht erkennst oder nicht mehr verwendest.

Durch die Kombination dieser Maßnahmen kannst du die Sicherheit deines Instagram-Kontos erheblich verbessern und dich vor unerwünschten Zugriffen weitestgehend schützen.

Das Thema Instagram hacken umfasst eine Reihe von Methoden, durch die unbefugter Zugriff auf Instagram-Konten erlangt werden kann. Obwohl es Techniken gibt, die dies ermöglichen, sind solche Handlungen aus ethischer und rechtlicher Perspektive äußerst problematisch. Sie verletzen die Privatsphäre der Nutzer und können schwerwiegende rechtliche Konsequenzen nach sich ziehen.

Die Nutzung einer Überwachungsapp und das Instagram hacken ist in bestimmten Situationen gerechtfertigt, erfordert jedoch stets eine sorgfältige Abwägung der rechtlichen und ethischen Aspekte.

Für Nutzer von Instagram ist es entscheidend, sich über Sicherheitspraktiken wie die Verwendung starker Passwörter, die Aktivierung der Zwei-Faktor-Authentifizierung und das Bewusstsein für Phishing-Versuche zu informieren. Diese Maßnahmen helfen, die Sicherheit des eigenen Accounts zu erhöhen und sich vor möglichen Angriffen zu schützen.

Letztendlich liegt die Verantwortung sowohl bei den Nutzern als auch bei der Plattform selbst, kontinuierlich an der Verbesserung der Sicherheit und am Schutz der persönlichen Daten zu arbeiten.

Es gibt so viele Möglichkeiten, die Sie mit Spylix nutzen können, dass es einfach unmöglich ist, sie alle in einer kurzen Liste zusammenzufassen. Hier sind einige der herausragenden Funktionen, die unsere Kunden am meisten lieben!